Pengantar

Sebagian besar perangkat mobile di dunia menjalankan sistem operasi Android. Hal ini tidak mengherankan bahwa perangkat tersebut sering diterima untuk pemeriksaan forensik. Namun, selama pemeriksaan perangkat mobile yang menjalankan sistem operasi Android (selanjutnya perangkat mobile) ahli forensik menghadapi kesulitan berikut:

1. Tidak ada program forensik yang mendukung penggalian data dari semua perangkat mobile yang ada di dunia.

2. Ada sejumlah besar program yang dirancang untuk sistem operasi Android, dimana data berpotensi menarik untuk peneliti. Sejauh ini, tidak ada program forensik analisis log dan data pendukung dari semua program tersebut.

3. Waktu, ketika peneliti tertarik pada data dari buku telepon, panggilan, pesan SMS yang diekstraksi oleh ahli forensik, telah berlalu. Sekarang mereka juga tertarik pada sejarah sumber daya jaringan (data browser '), sejarah program pertukaran pesan singkat, file yang dihapus (file grafis, video, basis data SQLite, dll) dan informasi ilmu hukum pidana berharga lainnya.

4. Penjahat sering menghapus file dari memori perangkat mobile mereka, berusaha menyembunyikan informasi tentang melakukan kejahatan.

5. laboratorium forensik dan memeriksa subdivisi tidak mampu membeli paket perangkat lunak khusus (.XRY (Micro Systemation) [1], UFED (Cellebrite Forensik) [2] dll) karena biaya tinggi.

Apa yang harus ahli forensik lakukan dalam situasi seperti itu? Mari kita coba untuk mencari tahu.

1. Fisik ekstraksi data dari perangkat mobile

Mengingat fakta bahwa peneliti juga tertarik file dihapus yang ada di memori perangkat mobile, ahli forensik harus melakukan ekstraksi data fisik dari memori perangkat mobile. Itu berarti bahwa ahli forensik harus mendapatkan salinan lengkap dari perangkat diperiksa. Dia bisa melakukan dump memori fisik dengan menggunakan metode berikut:

1. Langsung ekstraksi data dari chip memori dari perangkat mobile menggunakan «Chip-off» metode.

Ini adalah metode yang paling sulit dari ekstraksi data, tapi kadang-kadang itu adalah satu-satunya cara untuk mengambil data dari perangkat.

2. Ekstrak data dari memori perangkat mobile menggunakan antarmuka JTAG men-debug.

Ini adalah metode populer ekstraksi data melalui alat flasher RIFF-kotak, Octopus, dll Hal ini memungkinkan penggalian data dari perangkat yang memiliki hardware dan software diabaikan kerusakan. Adalah penting untuk menyadari bahwa beberapa alat flasher membuat dump memori perangkat mobile dalam format mereka sendiri (yang berbeda dari RAW). Pembuangan tersebut harus diubah menjadi format yang didukung oleh program forensik yang ahli forensik.

3. Data penggalian melalui program khusus (misalnya, Oksigen Forensik suit [3]) dan kompleks hardware-software (.XRY (Micro Systemation) [1], UFED (Cellebrite Forensik) [2], Secure View 3 [4]).

Alat tersebut menggunakan metode yang paling aman akar-akses [5] untuk perangkat mobile. Ini berarti bahwa ahli forensik tidak selalu bisa mendapatkan akar-akses ke perangkat mobile, tetapi perangkat akan beroperasi setelah pemeriksaan. Hal ini dimungkinkan untuk mendapatkan root-akses menggunakan metode lain yang lebih efisien. Namun, ada kesempatan untuk merusak perangkat diperiksa.

4. Penciptaan mobile salinan memori perangkat secara manual [6], [16].

5. Metode Gabungan.

Misalnya, dalam kasus ketika data pengguna disimpan dalam memori diperpanjang dari pusat prosesor perangkat mobile (ini khas untuk apa yang disebut "Chinese sel-ponsel" («perangkat mobile Cina», «ponsel Cina»)). Prosesor ARM dari Mediatek, Spreadtrum и perusahaan Infineon yang digunakan dalam perangkat tersebut dan mungkin untuk menerapkan kombinasi metode: penggalian data dari sebuah chip perangkat mobile «Chip-off» (ketika prosesor pusat, yang berisi data pengguna, yang desoldered ) kemudian data pengguna penggalian melalui antarmuka JTAG.

Biasanya, selama pembuatan mobile salinan memori perangkat, Anda bisa mendapatkan file dengan nama-nama tertentu, yang dapat memberikan ide, jenis data file tersebut mengandung. Sebagai contoh, selama pembuatan salinan memori Oksigen perangkat mobile forensik suit [3], biasanya file mmsblk0, mmsblk1 diciptakan. Dalam hal ini mmsblk0 adalah salinan memori perangkat mobile; mmsblk1 adalah salinan dari kartu memori yang dipasang di perangkat mobile.

Menggunakan UFED (Cellebrite Forensik) [2], untuk perangkat tertentu Anda dapat menerima file set. Sebagai contoh, untuk Huawei S7 Ideos set ini akan berisi file-file berikut: blk0_mmcblk0.bin, mtd0_boot.bin, mtd1_system.bin, mtd2_recovery.bin, mtd3_splash.bin, mtd4_misc.bin, mtd5_cache.bin, mtd6_userdata.bin, mtd7_logo.bin . Dalam hal ini blk0_mmcblk0.bin adalah salinan memori perangkat mobile; mtd0_boot.bin, mtd1_system.bin ... dll. - Adalah salinan dari partisi logis dari perangkat.

2. Logical ekstraksi data

2.1. Mendapatkan akses ke data yang berada di dump memori perangkat mobile

Tidak peduli metode yang ahli forensik digunakan untuk mendapatkan ponsel dump memori perangkat, pada akhirnya ia akan menerima file (atau beberapa file), yang harus diperiksa entah bagaimana dan dia perlu untuk mengambil data yang diperlukan.

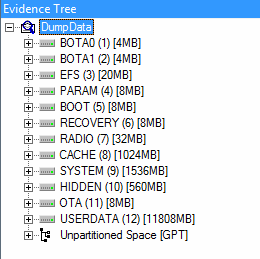

Dalam kasus ini, tugas ahli forensik penggalian hanya data logis yang ada di dump memori dari perangkat mobile yang menjalankan sistem operasi Android, ia dapat me-mount gambar diterima pada FTK Imager [7, 8] atau UFS Explorer [9]. Dump memori dari perangkat mobile yang menjalankan sistem operasi Android biasanya mengandung sejumlah besar partisi logical (ref. Gambar 1). Data seluler perangkat pengguna berada di partisi logis, yang bernama «userdata». Dari partisi ini, Anda dapat mengambil data seperti database (biasanya, database tersebut memiliki format yang SQLite), video, file grafis, file audio, dll .

Sebagian besar perangkat mobile di dunia menjalankan sistem operasi Android. Hal ini tidak mengherankan bahwa perangkat tersebut sering diterima untuk pemeriksaan forensik. Namun, selama pemeriksaan perangkat mobile yang menjalankan sistem operasi Android (selanjutnya perangkat mobile) ahli forensik menghadapi kesulitan berikut:

1. Tidak ada program forensik yang mendukung penggalian data dari semua perangkat mobile yang ada di dunia.

2. Ada sejumlah besar program yang dirancang untuk sistem operasi Android, dimana data berpotensi menarik untuk peneliti. Sejauh ini, tidak ada program forensik analisis log dan data pendukung dari semua program tersebut.

3. Waktu, ketika peneliti tertarik pada data dari buku telepon, panggilan, pesan SMS yang diekstraksi oleh ahli forensik, telah berlalu. Sekarang mereka juga tertarik pada sejarah sumber daya jaringan (data browser '), sejarah program pertukaran pesan singkat, file yang dihapus (file grafis, video, basis data SQLite, dll) dan informasi ilmu hukum pidana berharga lainnya.

4. Penjahat sering menghapus file dari memori perangkat mobile mereka, berusaha menyembunyikan informasi tentang melakukan kejahatan.

5. laboratorium forensik dan memeriksa subdivisi tidak mampu membeli paket perangkat lunak khusus (.XRY (Micro Systemation) [1], UFED (Cellebrite Forensik) [2] dll) karena biaya tinggi.

Apa yang harus ahli forensik lakukan dalam situasi seperti itu? Mari kita coba untuk mencari tahu.

1. Fisik ekstraksi data dari perangkat mobile

Mengingat fakta bahwa peneliti juga tertarik file dihapus yang ada di memori perangkat mobile, ahli forensik harus melakukan ekstraksi data fisik dari memori perangkat mobile. Itu berarti bahwa ahli forensik harus mendapatkan salinan lengkap dari perangkat diperiksa. Dia bisa melakukan dump memori fisik dengan menggunakan metode berikut:

1. Langsung ekstraksi data dari chip memori dari perangkat mobile menggunakan «Chip-off» metode.

Ini adalah metode yang paling sulit dari ekstraksi data, tapi kadang-kadang itu adalah satu-satunya cara untuk mengambil data dari perangkat.

2. Ekstrak data dari memori perangkat mobile menggunakan antarmuka JTAG men-debug.

Ini adalah metode populer ekstraksi data melalui alat flasher RIFF-kotak, Octopus, dll Hal ini memungkinkan penggalian data dari perangkat yang memiliki hardware dan software diabaikan kerusakan. Adalah penting untuk menyadari bahwa beberapa alat flasher membuat dump memori perangkat mobile dalam format mereka sendiri (yang berbeda dari RAW). Pembuangan tersebut harus diubah menjadi format yang didukung oleh program forensik yang ahli forensik.

3. Data penggalian melalui program khusus (misalnya, Oksigen Forensik suit [3]) dan kompleks hardware-software (.XRY (Micro Systemation) [1], UFED (Cellebrite Forensik) [2], Secure View 3 [4]).

Alat tersebut menggunakan metode yang paling aman akar-akses [5] untuk perangkat mobile. Ini berarti bahwa ahli forensik tidak selalu bisa mendapatkan akar-akses ke perangkat mobile, tetapi perangkat akan beroperasi setelah pemeriksaan. Hal ini dimungkinkan untuk mendapatkan root-akses menggunakan metode lain yang lebih efisien. Namun, ada kesempatan untuk merusak perangkat diperiksa.

4. Penciptaan mobile salinan memori perangkat secara manual [6], [16].

5. Metode Gabungan.

Misalnya, dalam kasus ketika data pengguna disimpan dalam memori diperpanjang dari pusat prosesor perangkat mobile (ini khas untuk apa yang disebut "Chinese sel-ponsel" («perangkat mobile Cina», «ponsel Cina»)). Prosesor ARM dari Mediatek, Spreadtrum и perusahaan Infineon yang digunakan dalam perangkat tersebut dan mungkin untuk menerapkan kombinasi metode: penggalian data dari sebuah chip perangkat mobile «Chip-off» (ketika prosesor pusat, yang berisi data pengguna, yang desoldered ) kemudian data pengguna penggalian melalui antarmuka JTAG.

Biasanya, selama pembuatan mobile salinan memori perangkat, Anda bisa mendapatkan file dengan nama-nama tertentu, yang dapat memberikan ide, jenis data file tersebut mengandung. Sebagai contoh, selama pembuatan salinan memori Oksigen perangkat mobile forensik suit [3], biasanya file mmsblk0, mmsblk1 diciptakan. Dalam hal ini mmsblk0 adalah salinan memori perangkat mobile; mmsblk1 adalah salinan dari kartu memori yang dipasang di perangkat mobile.

Menggunakan UFED (Cellebrite Forensik) [2], untuk perangkat tertentu Anda dapat menerima file set. Sebagai contoh, untuk Huawei S7 Ideos set ini akan berisi file-file berikut: blk0_mmcblk0.bin, mtd0_boot.bin, mtd1_system.bin, mtd2_recovery.bin, mtd3_splash.bin, mtd4_misc.bin, mtd5_cache.bin, mtd6_userdata.bin, mtd7_logo.bin . Dalam hal ini blk0_mmcblk0.bin adalah salinan memori perangkat mobile; mtd0_boot.bin, mtd1_system.bin ... dll. - Adalah salinan dari partisi logis dari perangkat.

2. Logical ekstraksi data

2.1. Mendapatkan akses ke data yang berada di dump memori perangkat mobile

Tidak peduli metode yang ahli forensik digunakan untuk mendapatkan ponsel dump memori perangkat, pada akhirnya ia akan menerima file (atau beberapa file), yang harus diperiksa entah bagaimana dan dia perlu untuk mengambil data yang diperlukan.

Dalam kasus ini, tugas ahli forensik penggalian hanya data logis yang ada di dump memori dari perangkat mobile yang menjalankan sistem operasi Android, ia dapat me-mount gambar diterima pada FTK Imager [7, 8] atau UFS Explorer [9]. Dump memori dari perangkat mobile yang menjalankan sistem operasi Android biasanya mengandung sejumlah besar partisi logical (ref. Gambar 1). Data seluler perangkat pengguna berada di partisi logis, yang bernama «userdata». Dari partisi ini, Anda dapat mengambil data seperti database (biasanya, database tersebut memiliki format yang SQLite), video, file grafis, file audio, dll .

Gambar 1. Partisi logis Samsung GT-I9300 Program FTK Imager.

Dalam kasus, ahli forensik meneliti berkas yang merupakan salinan dari partisi logis, yang memiliki sistem file YAFFS2, dia bisa mendapatkan akses ke data logis dari file ini melalui Encase Forensik versi 7 [10]. 2.2. Decoding database SQLite

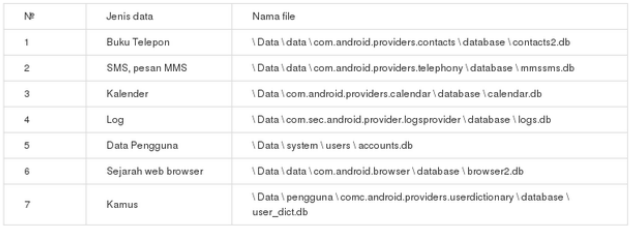

Sebagai aturan, database SQLite diekstrak dari ponsel dump memori perangkat adalah dari bunga paling ahli forensik. Pertama, terhubung dengan fakta bahwa informasi ilmu hukum pidana yang berharga disimpan dalam format ini. Di SQLite database data berikut tersimpan: buku telepon, panggilan, pesan SMS, pesan MMS, kamus, data perangkat mobile web browser-, sistem log perangkat mobile dan lain-lain daftar database SQLite yang paling berharga, dari sudut ilmu hukum pidana pandang, diberikan dalam Tabel 1.

Sebagai aturan, database SQLite diekstrak dari ponsel dump memori perangkat adalah dari bunga paling ahli forensik. Pertama, terhubung dengan fakta bahwa informasi ilmu hukum pidana yang berharga disimpan dalam format ini. Di SQLite database data berikut tersimpan: buku telepon, panggilan, pesan SMS, pesan MMS, kamus, data perangkat mobile web browser-, sistem log perangkat mobile dan lain-lain daftar database SQLite yang paling berharga, dari sudut ilmu hukum pidana pandang, diberikan dalam Tabel 1.

Database Perangkat mobile SQLite

Tabel 1. Informasi tentang nama-nama database yang mungkin berharga bagi ahli forensic dan lokasi mereka mungkin Anda dapat mengikuti link [11].

Ahli forensik harus memilih alat yang sangat hati-hati - program analisis SQLite. Hal ini dihubungkan dengan fakta bahwa banyak penampil-program yang tidak dapat membaca sandi beberapa format cap waktu dan memulihkan data yang dihapus yang ada di jenis database. Beberapa peneliti [8] mengusulkan untuk menggunakan dua program untuk memecahkan kode file dari database SQLite: DCode v4.02a, SQLite 2.0b1 Database Browser. Dalam hal ini kita menggunakan kombinasi dari program ini, masih ada masalah pulih dan menganalisis file dihapus.

Salah satu alat yang memecahkan masalah ini adalah Oksigen Forensic® SQLite Viewer [3]. Program utilitas ini berorientasi pada decoding basis SQLite juga dapat memulihkan data.

3. Memulihkan data yang dihapus dan file

Memulihkan dari dihapus data dan file perangkat mobile 'adalah proses yang rumit. Hal ini terhubung dengan organisasi hardware penyimpanan data di ponsel chip perangkat memori dan juga dengan fitur khusus dari sistem file. Hal ini tidak umum, tetapi sebagian besar program forensik tidak mendukung sistem file YAFFS2. Itulah sebabnya ahli forensik dapat menemukan dirinya dalam situasi ketika programnya tidak dapat memulihkan apa pun dari perangkat mobile dump memori selama pemeriksaan dump fisik perangkat mobile yang menjalankan sistem operasi Android.

Sebagai menunjukkan praktik kami, sulit untuk memulihkan video dihapus dan file besar dari pembuangan tersebut.

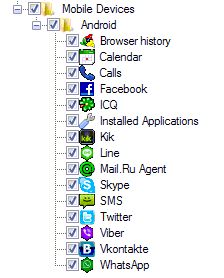

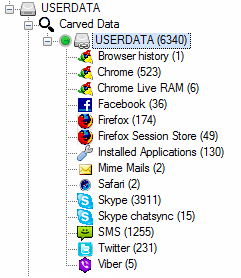

Di laboratorium kami, Belkasoft Bukti Pusat [12], UFS Explorer [9], R-Studio [13] menunjukkan hasil terbaik dalam bidang memulihkan data yang dihapus dari pembuangan perangkat mobile yang menjalankan sistem operasi Android. Namun, tidak seperti UFS Explorer [9] dan R-Studio [13], Belkasoft Bukti Pusat [12] dapat memulihkan tidak hanya file grafis, dokumen Microsoft Office, dll tetapi juga panggilan («Panggilan»), SMS-pesan («SMS »), riwayat web browser (« sejarah Browser »), kalender (« Kalender »), data jaringan sosial dari« Facebook »,« Twitter »,« Vkontakte »(« Facebook »,« Twitter »,« Vkontakte »), pesan singkat program pertukaran data dari «ICQ», «Kik», «Jalur», «Mail.Ru Agen», «Skype», «Viber», «WhatsApp», informasi tentang perangkat lunak yang diinstal utilitas («Dipasang Aplikasi») dan lain-lain . (ref. Gambar 2). Pemulihan dihapus program pertukaran pesan singkat sejarah mungkin sangat penting selama penyelidikan beberapa kasus.

Salah satu alat yang memecahkan masalah ini adalah Oksigen Forensic® SQLite Viewer [3]. Program utilitas ini berorientasi pada decoding basis SQLite juga dapat memulihkan data.

3. Memulihkan data yang dihapus dan file

Memulihkan dari dihapus data dan file perangkat mobile 'adalah proses yang rumit. Hal ini terhubung dengan organisasi hardware penyimpanan data di ponsel chip perangkat memori dan juga dengan fitur khusus dari sistem file. Hal ini tidak umum, tetapi sebagian besar program forensik tidak mendukung sistem file YAFFS2. Itulah sebabnya ahli forensik dapat menemukan dirinya dalam situasi ketika programnya tidak dapat memulihkan apa pun dari perangkat mobile dump memori selama pemeriksaan dump fisik perangkat mobile yang menjalankan sistem operasi Android.

Sebagai menunjukkan praktik kami, sulit untuk memulihkan video dihapus dan file besar dari pembuangan tersebut.

Di laboratorium kami, Belkasoft Bukti Pusat [12], UFS Explorer [9], R-Studio [13] menunjukkan hasil terbaik dalam bidang memulihkan data yang dihapus dari pembuangan perangkat mobile yang menjalankan sistem operasi Android. Namun, tidak seperti UFS Explorer [9] dan R-Studio [13], Belkasoft Bukti Pusat [12] dapat memulihkan tidak hanya file grafis, dokumen Microsoft Office, dll tetapi juga panggilan («Panggilan»), SMS-pesan («SMS »), riwayat web browser (« sejarah Browser »), kalender (« Kalender »), data jaringan sosial dari« Facebook »,« Twitter »,« Vkontakte »(« Facebook »,« Twitter »,« Vkontakte »), pesan singkat program pertukaran data dari «ICQ», «Kik», «Jalur», «Mail.Ru Agen», «Skype», «Viber», «WhatsApp», informasi tentang perangkat lunak yang diinstal utilitas («Dipasang Aplikasi») dan lain-lain . (ref. Gambar 2). Pemulihan dihapus program pertukaran pesan singkat sejarah mungkin sangat penting selama penyelidikan beberapa kasus.

Gambar 2. Jendela Belkasoft Evidence Center di mana pemilihan operasi pemulihan dilakukan, selama pemeriksaan perangkat mobile dump memori.

Pemulihan data yang dihapus dari pembuangan perangkat mobile yang menjalankan sistem operasi Android yang mengandung YAFFS2 file sistem bisa agak rumit. Untuk pemulihan data yang dihapus dan file dari pembuangan perangkat mobile yang menjalankan sistem operasi Android yang mengandung YAFFS2, kami sarankan untuk menggunakan program-program berikut: Encase Forensik versi 7 [10], The Sleuth Kit [15] atau Belkasoft [12].

Gambar 3. Jendela Belkasoft Evidence Center Menampilkan infomasi yang ditemukan.

4. Analysis of thumbnails bases

Simular ke sistem operasi Microsoft Windows, sistem operasi Android di ada file yang thumbnail dasar dan yang berisi thumbnail dari grafic dan file video, yang dibuat oleh pengguna (termasuk file dihapus). Dalam sistem operasi Microsoft Windows thumbnail basis memiliki nama: Thumbs.db atau thumbcache_xxx.db (dimana xxx adalah ukuran thumbnail di dasar). Dalam sistem operasi Android tidak ada nama kesatuan basis tersebut. Juga, perlu dicatat bahwa dasar ini dapat ditemukan seperti pada penyimpanan internal seperti dalam kartu memori yang terpasang di perangkat mobile. Untuk thumbnail basis pencarian kita menggunakan ThumbnailExpert Forensik [15]. Sebagai aturan, file tersebut memungkinkan untuk menerima informasi ilmu hukum pidana yang berharga, jika bukti-bukti utama adalah file grafis (foto) atau video yang diambil oleh perangkat mobile diperiksa.

Simular ke sistem operasi Microsoft Windows, sistem operasi Android di ada file yang thumbnail dasar dan yang berisi thumbnail dari grafic dan file video, yang dibuat oleh pengguna (termasuk file dihapus). Dalam sistem operasi Microsoft Windows thumbnail basis memiliki nama: Thumbs.db atau thumbcache_xxx.db (dimana xxx adalah ukuran thumbnail di dasar). Dalam sistem operasi Android tidak ada nama kesatuan basis tersebut. Juga, perlu dicatat bahwa dasar ini dapat ditemukan seperti pada penyimpanan internal seperti dalam kartu memori yang terpasang di perangkat mobile. Untuk thumbnail basis pencarian kita menggunakan ThumbnailExpert Forensik [15]. Sebagai aturan, file tersebut memungkinkan untuk menerima informasi ilmu hukum pidana yang berharga, jika bukti-bukti utama adalah file grafis (foto) atau video yang diambil oleh perangkat mobile diperiksa.

Gambar 4. Jendela Thumbnail Expert Forensic yang ditemukan akan ditampilkan.

5. Contoh pemulihan data dari dari dump perangkat mobile yang menjalankan sistem operasi Android

5.1. Contoh 1. Kasus terjadinya tindak pelecehan seksual terhadap anak

Selama pemeriksaan, ditemukan bahwa penjahat mengambil video di mana ia terjadinya tindak pelecehan seksual terhadap anak. Ketika perangkat mobile datang ke laboratorium, video yang sudah dihapus oleh kriminal. Rasanya tidak mungkin untuk memulihkan video dari memori perangkat. Namun, melalui Belkasoft Bukti Pusat [12] file grafis - thumbnail, yang sebelumnya pada perangkat diperiksa, itu pulih. Terlepas dari kenyataan bahwa file grafis kecil, gambar pulih adalah bukti memberatkan bersalah kriminal dalam tindak kriminal ini. Program pemulihan lainnya tidak bisa memulihkan file ini. 5.2. Contoh 2. Kasus kekerasan seksual terhadap seorang wanita

Seorang penjahat mengambil video dirinya terjadinya tindak kekerasan seksual terhadap seorang wanita di telepon genggamnya. Rasanya tidak mungkin untuk memulihkan video yang dihapus. Via ThumbnailExpert Forensik [15] pencarian thumbnail biasa telah dilakukan antara file. Perlu dicatat bahwa ThumbnailExpert adalah salah satu program terbaik untuk mencari gambar kecil yang tidak biasa. Sebagai hasil dari file pemeriksaan «/data/com.android.gallery3d/cache/imgcache.0» ditemukan. Isinya thumbnail dari semua video yang telah dibuat pada perangkat ini. Juga berisi thumbnail dari video yang diambil oleh kriminal selama proses tindak kriminal.

5.3. Memulihkan log aplikasi WhatsApp seluler

Dalam hal ini, tugas kita adalah untuk memulihkan pesan yang dipertukarkan antara pidana dan kaki tangannya melalui aplikasi mobile WhatsApp. Decoding msgstore.db [11] dengan alat kami khas tidak memberikan hasil yang cukup penyidik. Kemudian pemeriksaan dilakukan melalui Belkasoft Bukti Pusat [12]. Selama pemeriksaan ini pesan lebih diekstraksi dan percakapan antara penjahat itu pulih.

Kesimpulan

Kombinasi program tradisional untuk perangkat mobile analisis (seperti [1], [2], [3]) dan program tradisional yang digunakan dalam dunia maya (komputer) forensik (seperti [9], [12], [15] dll .) memberikan hasil terbaik dari analisis dump perangkat mobile yang menjalankan sistem operasi Android. Ahli forensik bisa mendapatkan lebih banyak data, termasuk yang dihapus, dan karena itu mereka memiliki lebih banyak kesempatan untuk membuktikan penjahat bersalah kejahatan yang dilakukan.

5.1. Contoh 1. Kasus terjadinya tindak pelecehan seksual terhadap anak

Selama pemeriksaan, ditemukan bahwa penjahat mengambil video di mana ia terjadinya tindak pelecehan seksual terhadap anak. Ketika perangkat mobile datang ke laboratorium, video yang sudah dihapus oleh kriminal. Rasanya tidak mungkin untuk memulihkan video dari memori perangkat. Namun, melalui Belkasoft Bukti Pusat [12] file grafis - thumbnail, yang sebelumnya pada perangkat diperiksa, itu pulih. Terlepas dari kenyataan bahwa file grafis kecil, gambar pulih adalah bukti memberatkan bersalah kriminal dalam tindak kriminal ini. Program pemulihan lainnya tidak bisa memulihkan file ini. 5.2. Contoh 2. Kasus kekerasan seksual terhadap seorang wanita

Seorang penjahat mengambil video dirinya terjadinya tindak kekerasan seksual terhadap seorang wanita di telepon genggamnya. Rasanya tidak mungkin untuk memulihkan video yang dihapus. Via ThumbnailExpert Forensik [15] pencarian thumbnail biasa telah dilakukan antara file. Perlu dicatat bahwa ThumbnailExpert adalah salah satu program terbaik untuk mencari gambar kecil yang tidak biasa. Sebagai hasil dari file pemeriksaan «/data/com.android.gallery3d/cache/imgcache.0» ditemukan. Isinya thumbnail dari semua video yang telah dibuat pada perangkat ini. Juga berisi thumbnail dari video yang diambil oleh kriminal selama proses tindak kriminal.

5.3. Memulihkan log aplikasi WhatsApp seluler

Dalam hal ini, tugas kita adalah untuk memulihkan pesan yang dipertukarkan antara pidana dan kaki tangannya melalui aplikasi mobile WhatsApp. Decoding msgstore.db [11] dengan alat kami khas tidak memberikan hasil yang cukup penyidik. Kemudian pemeriksaan dilakukan melalui Belkasoft Bukti Pusat [12]. Selama pemeriksaan ini pesan lebih diekstraksi dan percakapan antara penjahat itu pulih.

Kesimpulan

Kombinasi program tradisional untuk perangkat mobile analisis (seperti [1], [2], [3]) dan program tradisional yang digunakan dalam dunia maya (komputer) forensik (seperti [9], [12], [15] dll .) memberikan hasil terbaik dari analisis dump perangkat mobile yang menjalankan sistem operasi Android. Ahli forensik bisa mendapatkan lebih banyak data, termasuk yang dihapus, dan karena itu mereka memiliki lebih banyak kesempatan untuk membuktikan penjahat bersalah kejahatan yang dilakukan.

References

1. .XRY http://www.msab.com

2. UFED, UFED Physical Analyzer http://www.cellebrite.com

3. Oxygen Forensic Suit, Oxygen Forensic® SQLite Viewer http://www.oxygen-forensic.com/en/

4. Secure View 3 http://secureview.us

5. Rooting (Android OS) http://en.wikipedia.org/wiki/Rooting_(Android_OS)

6. Android Forensics. Physical Techniques. https://viaforensics.com/resources/reports/android-forensics/physical-techniques/#su

7. FTK Imager http://www.accessdata.com/support/product-downloads

8. Robert Craig Samsung Galaxy Android 4.3 Jelly Bean acquisition using Joint Test Action Group (JTAG) http://articles.forensicfocus.com/2014/03/11/jtag-sch-r530u-that-has-android-4-3-on-it/

9. UFS Explorer http://www.ufsexplorer.com/index.php

10. Encase Forensic https://www.guidancesoftware.com

11. Supported Decoders data files and databases http://www.andriller.com/decoders

12. Belkasoft Evidence Center http://forensic.belkasoft.com/en

13. R-Studio http://www.r-studio.com

14. The Sleuth Kit http://www.sleuthkit.org

15. ThumbnailExpert Forensic http://computer-forensics-lab.org/en/news/25/

16. Android software development http://en.wikipedia.org/wiki/Android_software_development#Android_Debug_Bridge

1. .XRY http://www.msab.com

2. UFED, UFED Physical Analyzer http://www.cellebrite.com

3. Oxygen Forensic Suit, Oxygen Forensic® SQLite Viewer http://www.oxygen-forensic.com/en/

4. Secure View 3 http://secureview.us

5. Rooting (Android OS) http://en.wikipedia.org/wiki/Rooting_(Android_OS)

6. Android Forensics. Physical Techniques. https://viaforensics.com/resources/reports/android-forensics/physical-techniques/#su

7. FTK Imager http://www.accessdata.com/support/product-downloads

8. Robert Craig Samsung Galaxy Android 4.3 Jelly Bean acquisition using Joint Test Action Group (JTAG) http://articles.forensicfocus.com/2014/03/11/jtag-sch-r530u-that-has-android-4-3-on-it/

9. UFS Explorer http://www.ufsexplorer.com/index.php

10. Encase Forensic https://www.guidancesoftware.com

11. Supported Decoders data files and databases http://www.andriller.com/decoders

12. Belkasoft Evidence Center http://forensic.belkasoft.com/en

13. R-Studio http://www.r-studio.com

14. The Sleuth Kit http://www.sleuthkit.org

15. ThumbnailExpert Forensic http://computer-forensics-lab.org/en/news/25/

16. Android software development http://en.wikipedia.org/wiki/Android_software_development#Android_Debug_Bridge

RSS Feed

RSS Feed