Pengantar

Sebagian besar perangkat mobile di dunia menjalankan sistem operasi Android. Hal ini tidak mengherankan bahwa perangkat tersebut sering diterima untuk pemeriksaan forensik. Namun, selama pemeriksaan perangkat mobile yang menjalankan sistem operasi Android (selanjutnya perangkat mobile) ahli forensik menghadapi kesulitan berikut:

1. Tidak ada program forensik yang mendukung penggalian data dari semua perangkat mobile yang ada di dunia.

2. Ada sejumlah besar program yang dirancang untuk sistem operasi Android, dimana data berpotensi menarik untuk peneliti. Sejauh ini, tidak ada program forensik analisis log dan data pendukung dari semua program tersebut.

3. Waktu, ketika peneliti tertarik pada data dari buku telepon, panggilan, pesan SMS yang diekstraksi oleh ahli forensik, telah berlalu. Sekarang mereka juga tertarik pada sejarah sumber daya jaringan (data browser '), sejarah program pertukaran pesan singkat, file yang dihapus (file grafis, video, basis data SQLite, dll) dan informasi ilmu hukum pidana berharga lainnya.

4. Penjahat sering menghapus file dari memori perangkat mobile mereka, berusaha menyembunyikan informasi tentang melakukan kejahatan.

5. laboratorium forensik dan memeriksa subdivisi tidak mampu membeli paket perangkat lunak khusus (.XRY (Micro Systemation) [1], UFED (Cellebrite Forensik) [2] dll) karena biaya tinggi.

Apa yang harus ahli forensik lakukan dalam situasi seperti itu? Mari kita coba untuk mencari tahu.

1. Fisik ekstraksi data dari perangkat mobile

Mengingat fakta bahwa peneliti juga tertarik file dihapus yang ada di memori perangkat mobile, ahli forensik harus melakukan ekstraksi data fisik dari memori perangkat mobile. Itu berarti bahwa ahli forensik harus mendapatkan salinan lengkap dari perangkat diperiksa. Dia bisa melakukan dump memori fisik dengan menggunakan metode berikut:

1. Langsung ekstraksi data dari chip memori dari perangkat mobile menggunakan «Chip-off» metode.

Ini adalah metode yang paling sulit dari ekstraksi data, tapi kadang-kadang itu adalah satu-satunya cara untuk mengambil data dari perangkat.

2. Ekstrak data dari memori perangkat mobile menggunakan antarmuka JTAG men-debug.

Ini adalah metode populer ekstraksi data melalui alat flasher RIFF-kotak, Octopus, dll Hal ini memungkinkan penggalian data dari perangkat yang memiliki hardware dan software diabaikan kerusakan. Adalah penting untuk menyadari bahwa beberapa alat flasher membuat dump memori perangkat mobile dalam format mereka sendiri (yang berbeda dari RAW). Pembuangan tersebut harus diubah menjadi format yang didukung oleh program forensik yang ahli forensik.

3. Data penggalian melalui program khusus (misalnya, Oksigen Forensik suit [3]) dan kompleks hardware-software (.XRY (Micro Systemation) [1], UFED (Cellebrite Forensik) [2], Secure View 3 [4]).

Alat tersebut menggunakan metode yang paling aman akar-akses [5] untuk perangkat mobile. Ini berarti bahwa ahli forensik tidak selalu bisa mendapatkan akar-akses ke perangkat mobile, tetapi perangkat akan beroperasi setelah pemeriksaan. Hal ini dimungkinkan untuk mendapatkan root-akses menggunakan metode lain yang lebih efisien. Namun, ada kesempatan untuk merusak perangkat diperiksa.

4. Penciptaan mobile salinan memori perangkat secara manual [6], [16].

5. Metode Gabungan.

Misalnya, dalam kasus ketika data pengguna disimpan dalam memori diperpanjang dari pusat prosesor perangkat mobile (ini khas untuk apa yang disebut "Chinese sel-ponsel" («perangkat mobile Cina», «ponsel Cina»)). Prosesor ARM dari Mediatek, Spreadtrum и perusahaan Infineon yang digunakan dalam perangkat tersebut dan mungkin untuk menerapkan kombinasi metode: penggalian data dari sebuah chip perangkat mobile «Chip-off» (ketika prosesor pusat, yang berisi data pengguna, yang desoldered ) kemudian data pengguna penggalian melalui antarmuka JTAG.

Biasanya, selama pembuatan mobile salinan memori perangkat, Anda bisa mendapatkan file dengan nama-nama tertentu, yang dapat memberikan ide, jenis data file tersebut mengandung. Sebagai contoh, selama pembuatan salinan memori Oksigen perangkat mobile forensik suit [3], biasanya file mmsblk0, mmsblk1 diciptakan. Dalam hal ini mmsblk0 adalah salinan memori perangkat mobile; mmsblk1 adalah salinan dari kartu memori yang dipasang di perangkat mobile.

Menggunakan UFED (Cellebrite Forensik) [2], untuk perangkat tertentu Anda dapat menerima file set. Sebagai contoh, untuk Huawei S7 Ideos set ini akan berisi file-file berikut: blk0_mmcblk0.bin, mtd0_boot.bin, mtd1_system.bin, mtd2_recovery.bin, mtd3_splash.bin, mtd4_misc.bin, mtd5_cache.bin, mtd6_userdata.bin, mtd7_logo.bin . Dalam hal ini blk0_mmcblk0.bin adalah salinan memori perangkat mobile; mtd0_boot.bin, mtd1_system.bin ... dll. - Adalah salinan dari partisi logis dari perangkat.

2. Logical ekstraksi data

2.1. Mendapatkan akses ke data yang berada di dump memori perangkat mobile

Tidak peduli metode yang ahli forensik digunakan untuk mendapatkan ponsel dump memori perangkat, pada akhirnya ia akan menerima file (atau beberapa file), yang harus diperiksa entah bagaimana dan dia perlu untuk mengambil data yang diperlukan.

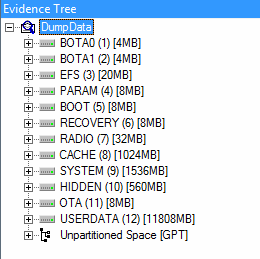

Dalam kasus ini, tugas ahli forensik penggalian hanya data logis yang ada di dump memori dari perangkat mobile yang menjalankan sistem operasi Android, ia dapat me-mount gambar diterima pada FTK Imager [7, 8] atau UFS Explorer [9]. Dump memori dari perangkat mobile yang menjalankan sistem operasi Android biasanya mengandung sejumlah besar partisi logical (ref. Gambar 1). Data seluler perangkat pengguna berada di partisi logis, yang bernama «userdata». Dari partisi ini, Anda dapat mengambil data seperti database (biasanya, database tersebut memiliki format yang SQLite), video, file grafis, file audio, dll .

Sebagian besar perangkat mobile di dunia menjalankan sistem operasi Android. Hal ini tidak mengherankan bahwa perangkat tersebut sering diterima untuk pemeriksaan forensik. Namun, selama pemeriksaan perangkat mobile yang menjalankan sistem operasi Android (selanjutnya perangkat mobile) ahli forensik menghadapi kesulitan berikut:

1. Tidak ada program forensik yang mendukung penggalian data dari semua perangkat mobile yang ada di dunia.

2. Ada sejumlah besar program yang dirancang untuk sistem operasi Android, dimana data berpotensi menarik untuk peneliti. Sejauh ini, tidak ada program forensik analisis log dan data pendukung dari semua program tersebut.

3. Waktu, ketika peneliti tertarik pada data dari buku telepon, panggilan, pesan SMS yang diekstraksi oleh ahli forensik, telah berlalu. Sekarang mereka juga tertarik pada sejarah sumber daya jaringan (data browser '), sejarah program pertukaran pesan singkat, file yang dihapus (file grafis, video, basis data SQLite, dll) dan informasi ilmu hukum pidana berharga lainnya.

4. Penjahat sering menghapus file dari memori perangkat mobile mereka, berusaha menyembunyikan informasi tentang melakukan kejahatan.

5. laboratorium forensik dan memeriksa subdivisi tidak mampu membeli paket perangkat lunak khusus (.XRY (Micro Systemation) [1], UFED (Cellebrite Forensik) [2] dll) karena biaya tinggi.

Apa yang harus ahli forensik lakukan dalam situasi seperti itu? Mari kita coba untuk mencari tahu.

1. Fisik ekstraksi data dari perangkat mobile

Mengingat fakta bahwa peneliti juga tertarik file dihapus yang ada di memori perangkat mobile, ahli forensik harus melakukan ekstraksi data fisik dari memori perangkat mobile. Itu berarti bahwa ahli forensik harus mendapatkan salinan lengkap dari perangkat diperiksa. Dia bisa melakukan dump memori fisik dengan menggunakan metode berikut:

1. Langsung ekstraksi data dari chip memori dari perangkat mobile menggunakan «Chip-off» metode.

Ini adalah metode yang paling sulit dari ekstraksi data, tapi kadang-kadang itu adalah satu-satunya cara untuk mengambil data dari perangkat.

2. Ekstrak data dari memori perangkat mobile menggunakan antarmuka JTAG men-debug.

Ini adalah metode populer ekstraksi data melalui alat flasher RIFF-kotak, Octopus, dll Hal ini memungkinkan penggalian data dari perangkat yang memiliki hardware dan software diabaikan kerusakan. Adalah penting untuk menyadari bahwa beberapa alat flasher membuat dump memori perangkat mobile dalam format mereka sendiri (yang berbeda dari RAW). Pembuangan tersebut harus diubah menjadi format yang didukung oleh program forensik yang ahli forensik.

3. Data penggalian melalui program khusus (misalnya, Oksigen Forensik suit [3]) dan kompleks hardware-software (.XRY (Micro Systemation) [1], UFED (Cellebrite Forensik) [2], Secure View 3 [4]).

Alat tersebut menggunakan metode yang paling aman akar-akses [5] untuk perangkat mobile. Ini berarti bahwa ahli forensik tidak selalu bisa mendapatkan akar-akses ke perangkat mobile, tetapi perangkat akan beroperasi setelah pemeriksaan. Hal ini dimungkinkan untuk mendapatkan root-akses menggunakan metode lain yang lebih efisien. Namun, ada kesempatan untuk merusak perangkat diperiksa.

4. Penciptaan mobile salinan memori perangkat secara manual [6], [16].

5. Metode Gabungan.

Misalnya, dalam kasus ketika data pengguna disimpan dalam memori diperpanjang dari pusat prosesor perangkat mobile (ini khas untuk apa yang disebut "Chinese sel-ponsel" («perangkat mobile Cina», «ponsel Cina»)). Prosesor ARM dari Mediatek, Spreadtrum и perusahaan Infineon yang digunakan dalam perangkat tersebut dan mungkin untuk menerapkan kombinasi metode: penggalian data dari sebuah chip perangkat mobile «Chip-off» (ketika prosesor pusat, yang berisi data pengguna, yang desoldered ) kemudian data pengguna penggalian melalui antarmuka JTAG.

Biasanya, selama pembuatan mobile salinan memori perangkat, Anda bisa mendapatkan file dengan nama-nama tertentu, yang dapat memberikan ide, jenis data file tersebut mengandung. Sebagai contoh, selama pembuatan salinan memori Oksigen perangkat mobile forensik suit [3], biasanya file mmsblk0, mmsblk1 diciptakan. Dalam hal ini mmsblk0 adalah salinan memori perangkat mobile; mmsblk1 adalah salinan dari kartu memori yang dipasang di perangkat mobile.

Menggunakan UFED (Cellebrite Forensik) [2], untuk perangkat tertentu Anda dapat menerima file set. Sebagai contoh, untuk Huawei S7 Ideos set ini akan berisi file-file berikut: blk0_mmcblk0.bin, mtd0_boot.bin, mtd1_system.bin, mtd2_recovery.bin, mtd3_splash.bin, mtd4_misc.bin, mtd5_cache.bin, mtd6_userdata.bin, mtd7_logo.bin . Dalam hal ini blk0_mmcblk0.bin adalah salinan memori perangkat mobile; mtd0_boot.bin, mtd1_system.bin ... dll. - Adalah salinan dari partisi logis dari perangkat.

2. Logical ekstraksi data

2.1. Mendapatkan akses ke data yang berada di dump memori perangkat mobile

Tidak peduli metode yang ahli forensik digunakan untuk mendapatkan ponsel dump memori perangkat, pada akhirnya ia akan menerima file (atau beberapa file), yang harus diperiksa entah bagaimana dan dia perlu untuk mengambil data yang diperlukan.

Dalam kasus ini, tugas ahli forensik penggalian hanya data logis yang ada di dump memori dari perangkat mobile yang menjalankan sistem operasi Android, ia dapat me-mount gambar diterima pada FTK Imager [7, 8] atau UFS Explorer [9]. Dump memori dari perangkat mobile yang menjalankan sistem operasi Android biasanya mengandung sejumlah besar partisi logical (ref. Gambar 1). Data seluler perangkat pengguna berada di partisi logis, yang bernama «userdata». Dari partisi ini, Anda dapat mengambil data seperti database (biasanya, database tersebut memiliki format yang SQLite), video, file grafis, file audio, dll .

Gambar 1. Partisi logis Samsung GT-I9300 Program FTK Imager.

RSS Feed

RSS Feed