Ancaman : Internet telah melahirkan pasar gelap menguntungkan untuk membeli dan menjual data pribadi rahasia (rincian perbankan, profil jaringan sosial, dll).

Bisnis : Pasar gelap menawarkan data pribadi rahasia dari $ 2 menjadi $ 700. Sebuah bisnis pasti menguntungkan bagi mereka perdagangan dengan data orang lain!

Bahayanya : Kartu kredit Anda atau data perbankan, jaringan sosial Anda dan jasa password online ... Semua informasi rahasia Anda mungkin berakhir di tangan penjahat cyber.

Para korban : Semua pengguna internet, apakah perusahaan atau rumah pengguna, menjalankan risiko memiliki informasi rahasia mereka dicuri dan dijual oleh organisasi-organisasi kriminal.

Bisnis : Pasar gelap menawarkan data pribadi rahasia dari $ 2 menjadi $ 700. Sebuah bisnis pasti menguntungkan bagi mereka perdagangan dengan data orang lain!

Bahayanya : Kartu kredit Anda atau data perbankan, jaringan sosial Anda dan jasa password online ... Semua informasi rahasia Anda mungkin berakhir di tangan penjahat cyber.

Para korban : Semua pengguna internet, apakah perusahaan atau rumah pengguna, menjalankan risiko memiliki informasi rahasia mereka dicuri dan dijual oleh organisasi-organisasi kriminal.

Malware Pencuri Data

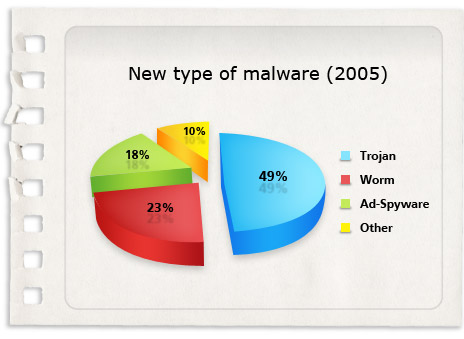

Malware meningkat secara eksponensial. Beberapa tahun yang lalu kami melaporkan bahwa sekitar 500 ancaman komputer baru diciptakan setiap bulan, sedangkan sekarang Panda Labs menerima rata-rata 63.000 ancaman baru setiap hari.

Alasan untuk peningkatan ini jelas untuk:keuntungan.

Tahun 2003 melihat penciptaan Trojan bankir pertama dan polimorfisme, yaitu, menciptakan banyak varian ancaman terhadap deteksi hindari oleh produk antivirus, seperti, ketika ancaman yang terdeteksi, maka akan tidak lagi dapat secara efektif menginfeksi komputer dan mencuri data.

Sejak itu, Trojans telah menjadi salah satu jenis yang paling umum dari malware. Setiap hari, varian semakin canggih muncul, dirancang untuk menghindari langkah-langkah keamanan diberlakukan oleh bank, toko online, membayar platform, dll

Mengapa ada begitu banyak Trojan?

Malware meningkat secara eksponensial. Beberapa tahun yang lalu kami melaporkan bahwa sekitar 500 ancaman komputer baru diciptakan setiap bulan, sedangkan sekarang Panda Labs menerima rata-rata 63.000 ancaman baru setiap hari.

Alasan untuk peningkatan ini jelas untuk:keuntungan.

Tahun 2003 melihat penciptaan Trojan bankir pertama dan polimorfisme, yaitu, menciptakan banyak varian ancaman terhadap deteksi hindari oleh produk antivirus, seperti, ketika ancaman yang terdeteksi, maka akan tidak lagi dapat secara efektif menginfeksi komputer dan mencuri data.

Sejak itu, Trojans telah menjadi salah satu jenis yang paling umum dari malware. Setiap hari, varian semakin canggih muncul, dirancang untuk menghindari langkah-langkah keamanan diberlakukan oleh bank, toko online, membayar platform, dll

Mengapa ada begitu banyak Trojan?

- Pada akhir 2010, Trojan menyumbang 71 persen dari malware baru.

- Secara umum, alasan yang lebih Trojans, keyloggers dan bot dibuat dari jenis lain malware sangat sederhana: Mereka adalah yang paling berguna untuk pencurian identitas. Tujuan utama dari penjahat cyber adalah untuk keuntungan finansial dari malware dan Trojan adalah alat yang sempurna untuk mencuri informasi.

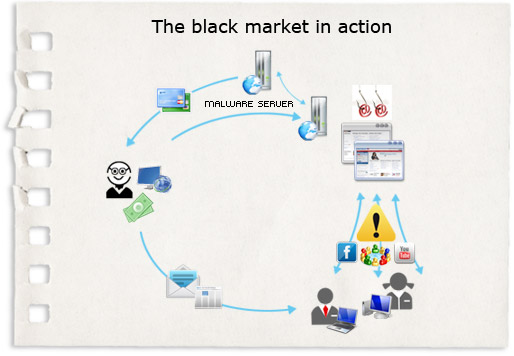

Bagaimana Pasar Gelap (Black Market) Bekerja.

Langkah 1 : Menciptakan malware dan menemukan korban.

Langkah 2 : Penjualan data dan pencucian uang.

Langkah 1 : Menciptakan malware dan menemukan korban.

- Kepala organisasi kriminal memulai bola menggelinding dengan mengontrak programmer dan hacker untuk membuat malware (Trojans, phishing, bots, spam, dll).

- Malware menyebar dengan menipu korban melalui email dan media sosial (Facebook, YouTube, MySpace, Twitter, dll).

- Setelah korban telah terjebak dalam perangkap dan data rahasia mereka dicuri, informasi yang disimpan untuk dijual pada sebuah server.

Langkah 2 : Penjualan data dan pencucian uang.

- Data rahasia dijual melalui penawaran diposting di situs bawah tanah.

- Uang kadang-kadang dicuri langsung dari rekening bank. Dalam hal ini mereka menggunakan uang bagal, yaitu orang-orang yang menerima uang yang dicuri dalam rekening bank dan maju dalam pertukaran untuk gaji atau komisi. Ini bagal, bagaimanapun, sering tidak tahu bahwa mereka mengambil bagian dalam kegiatan terlarang.

- Menambahkan link lain dalam rantai (sering di negara yang berbeda) meliputi trek para penjahat bahkan lebih, dan meninggalkan keledai sebagai kambing hitam dalam hal penangkapan.

- Uang yang dicuri akhirnya tiba di tangan para pemimpin geng melalui layanan seperti Western Union.

Produk Pasar Gelap dan Harga

- Kartu kredit (Visa, MasterCard, American Express, dll). Mereka menjual nomor kartu kredit dengan PIN dan semua data yang dibutuhkan untuk setiap operasi online atau offline. Dari $ 2 menjadi $ 90 per kartu.

- Rekening bank. Penjahat menjual semua rincian yang diperlukan untuk mengakses rekening bank secara online (dengan saldo dijamin mulai dari $ 20.000). Dari $ 80 sampai $ 700 per akun.

- Account layanan online (PayPal, eBay, Klik dan Beli, AlerPay, MoneyBookers ...), layanan webmail (Hotmail, Gmail, dll) atau situs jejaring sosial (Facebook, Twitter, dll). Dari $ 10 sampai $ 1500 per akun

Profesi Kejahatan Cyber

Mafia Online sangat terorganisir mengenai visi strategis dan operasional, logistik dan penyebaran. Tidak hanya mereka tampak seperti perusahaan nyata, mereka juga organisasi internasional yang beroperasi di seluruh dunia.

FBI baru-baru ini telah diklasifikasikan berbeda 'profesional posisi' yang mereka temui dalam bisnis kejahatan cyber, dalam upaya untuk menggambarkan tokoh yang paling umum bahwa keuntungan melalui pencurian online, pemerasan dan penipuan.

'Posisi' Cyber-Crime

MENURUT FBI, ORGANISASI CYBER CRIME BEROPERASI SEPERTI PERUSAHAAN, DENGAN AHLI KHUSUS DI SETIAP DAERAH DAN POSISI.BELUM SEPERTI PERUSAHAAN PALING, MEREKA TIDAK MEMILIKI JADWAL, ATAU LIBUR AKHIR PEKAN.

Mafia Online sangat terorganisir mengenai visi strategis dan operasional, logistik dan penyebaran. Tidak hanya mereka tampak seperti perusahaan nyata, mereka juga organisasi internasional yang beroperasi di seluruh dunia.

FBI baru-baru ini telah diklasifikasikan berbeda 'profesional posisi' yang mereka temui dalam bisnis kejahatan cyber, dalam upaya untuk menggambarkan tokoh yang paling umum bahwa keuntungan melalui pencurian online, pemerasan dan penipuan.

'Posisi' Cyber-Crime

MENURUT FBI, ORGANISASI CYBER CRIME BEROPERASI SEPERTI PERUSAHAAN, DENGAN AHLI KHUSUS DI SETIAP DAERAH DAN POSISI.BELUM SEPERTI PERUSAHAAN PALING, MEREKA TIDAK MEMILIKI JADWAL, ATAU LIBUR AKHIR PEKAN.

Programmer : Yang mengembangkan eksploitasi dan malware yang digunakan untuk melakukan kejahatan cyber.

Distributor : Yang berdagang dan menjual data curian dan bertindak sebagai voucher untuk barang yang disediakan oleh spesialis lain.

Ahli Teknologi : Siapa memelihara infrastruktur TI perusahaan kriminal, termasuk server, teknologi enkripsi, database, dan sejenisnya.

Hacker: Yang mencari dan mengeksploitasi aplikasi, sistem dan kerentanan jaringan.

Penipu: Siapa yang membuat dan menyebarkan berbagai skema rekayasa sosial, seperti phishing dan spam.

Hosted Penyedia Sistem : Yang menawarkan hosting yang aman dari konten terlarang di server dan situs.

Kasir : Siapa yang mengontrol account drop dan memberikan nama dan account untuk penjahat lainnya untuk biaya.

Uang Bagal : Siapa yang lengkap wire transfer antar rekening bank.

Teller : Yang dibebankan dengan mentransfer dan pencucian dana sah diperoleh.

Pemimpin Organisasi : Sering 'orang orang' tanpa keterampilan teknis. Para pemimpin merakit tim dan memilih target

Distributor : Yang berdagang dan menjual data curian dan bertindak sebagai voucher untuk barang yang disediakan oleh spesialis lain.

Ahli Teknologi : Siapa memelihara infrastruktur TI perusahaan kriminal, termasuk server, teknologi enkripsi, database, dan sejenisnya.

Hacker: Yang mencari dan mengeksploitasi aplikasi, sistem dan kerentanan jaringan.

Penipu: Siapa yang membuat dan menyebarkan berbagai skema rekayasa sosial, seperti phishing dan spam.

Hosted Penyedia Sistem : Yang menawarkan hosting yang aman dari konten terlarang di server dan situs.

Kasir : Siapa yang mengontrol account drop dan memberikan nama dan account untuk penjahat lainnya untuk biaya.

Uang Bagal : Siapa yang lengkap wire transfer antar rekening bank.

Teller : Yang dibebankan dengan mentransfer dan pencucian dana sah diperoleh.

Pemimpin Organisasi : Sering 'orang orang' tanpa keterampilan teknis. Para pemimpin merakit tim dan memilih target

Perlindungan Untuk Bisnis

Saran Keamanan

Source : http://cybercrime.pandasecurity.com/blackmarket/resources.php

Saran Keamanan

- Jangan pernah memberikan informasi pribadi melalui telepon atau di Internet jika Anda tidak tahu perusahaan atau situs web.

- Tutup semua Internet aktif dan sesi browser setelah melakukan transaksi online.

- Menghapus data dari komputer Anda ketika Anda telah menyelesaikan transaksi online. Perhatian khusus untuk file-file sementara, cookies, dll

- Jika Anda memiliki keraguan tentang validitas pesan yang diterima dari setiap bank, toko online, platform pembayaran, dll, hubungi bagian layanan pelanggan perusahaan dari mana pesan diduga telah dikirim.

- Mengatur kebijakan yang baik untuk menciptakan dan memelihara password.

- Melaksanakan sering, audit keamanan mendalam.

- Menerapkan semua patch keamanan yang relevan untuk perangkat lunak yang digunakan dalam perusahaan.

- Mengingat password Anda, jangan menyimpannya di komputer Anda.

- Jangan pernah memberikan informasi pribadi melalui telepon atau di Internet jika Anda tidak tahu perusahaan atau situs web.

- Tutup semua Internet aktif dan sesi browser.

- Menghapus data dari komputer Anda ketika Anda telah menyelesaikan transaksi online. Perhatian khusus untuk file-file sementara, cookies, dll

- Jika Anda memiliki keraguan tentang validitas pesan yang diterima dari setiap bank, toko online, platform pembayaran, dll, hubungi bagian layanan pelanggan perusahaan dari mana pesan diduga telah dikirim.

- Jika Anda mendeteksi adanya transaksi mencurigakan di rekening bank Anda, cepat menginformasikan bank atau penerbit kartu kredit atau kartu debit.

Source : http://cybercrime.pandasecurity.com/blackmarket/resources.php

RSS Feed

RSS Feed