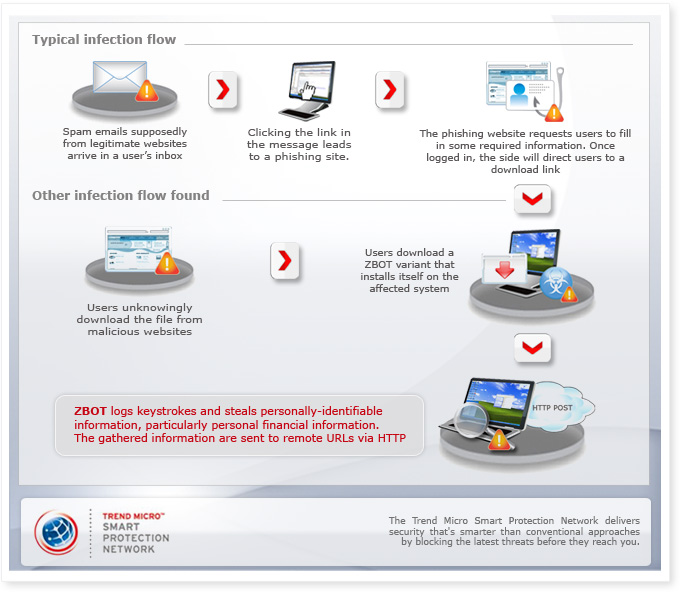

TSPY_ZBOT adalah deteksi Trend Micro untuk malware yang berhubungan dengan apa yang dikatakan industri Dubs "ZeuS botnet." Zeus botnet, pada kenyataannya, adalah istilah singkat untuk jaringan komputer dikompromikan yang menggunakan Zeus / Zbot Trojan dalam operasi botnet terkait mereka. TSPY_ZBOT varian biasanya tiba melalui spam yang muncul datang dari sumber yang sah, meminta penerima untuk mengklik link. Link mengatakan mengarah ke download TSPY_ZBOT, yang diam-diam duduk dalam sistem untuk menunggu pengguna untuk memasukkan identitasnya ke situs tertentu.

Sejak tahun 2007, Trend Micro telah memantau keluarga Zbot . Jumlah deteksi Zbot telah secara substansial tumbuh selama bertahun-tahun. Sampai saat ini, Trend Micro telah melihat lebih dari 2.000 deteksi Zbot dan jumlahnya terus meningkat.

Sejak tahun 2007, Trend Micro telah memantau keluarga Zbot . Jumlah deteksi Zbot telah secara substansial tumbuh selama bertahun-tahun. Sampai saat ini, Trend Micro telah melihat lebih dari 2.000 deteksi Zbot dan jumlahnya terus meningkat.

Fakta

Bagaimana ancaman ini masuk ke sistem pengguna '?

Ancaman dapat datang sebagai pesan spam atau mungkin tidak sadar didownload dari website dikompromikan.Mayoritas deteksi Zbot telah ditemukan untuk menargetkan website bank terkait. Namun, berjalan spam baru telah menunjukkan keragaman peningkatan target. Daftar varian Zbot dicatat termasuk TROJ_ZBOT.SVR, yang digunakan untuk mengirim spam instansi pemerintah , TSPY_ZBOT.JF, yang ditargetkan pengguna AIM , dan TSPY_ZBOT.CCB,yang ditargetkan situs jejaring sosial, Facebook .

Bagaimana ancaman ini masuk ke sistem pengguna '?

Ancaman dapat datang sebagai pesan spam atau mungkin tidak sadar didownload dari website dikompromikan.Mayoritas deteksi Zbot telah ditemukan untuk menargetkan website bank terkait. Namun, berjalan spam baru telah menunjukkan keragaman peningkatan target. Daftar varian Zbot dicatat termasuk TROJ_ZBOT.SVR, yang digunakan untuk mengirim spam instansi pemerintah , TSPY_ZBOT.JF, yang ditargetkan pengguna AIM , dan TSPY_ZBOT.CCB,yang ditargetkan situs jejaring sosial, Facebook .

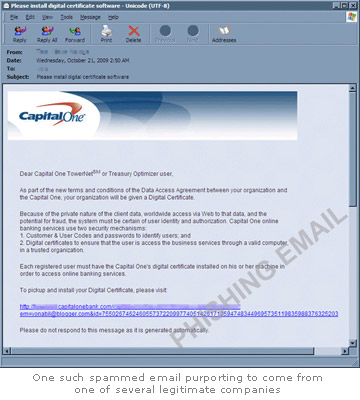

Pesan spam biasanya mengaku berasal dari perusahaan yang sah misalnya, dari instansi pemerintah. Satu serangan Zeus di ditargetkan nasabah Bank Militer of Bank America. Zbot varian telah juga telah ditemukan dalam menjalankan spam yang naik pada peristiwa populer seperti kematian Michael Jackson .

Trend Micro juga menemukan varian Zbot yang memanfaatkan LNK Windows.

Sebuah varian Zbot seharusnya ditandatangani oleh perusahaan antivirus yang sah . Pada kenyataannya, tanda tangan telah diangkat dari aplikasi yang sah dari perusahaan tanpa sepengetahuan atau persetujuan mereka.

Bagaimana mengelabui pengguna agar mengklik link?

Pesan spam biasanya mengaku berasal dari perusahaan yang sah dan, baru-baru ini, dari instansi pemerintah. Varian Zbot telah ditemukan dalam memanfaatkan peristiwa populer seperti kematian Michael Jackson .

Apa tujuan utama dari Zeus botnet?

Hal ini terutama dirancang untuk pencurian data atau untuk mencuri informasi account dari berbagai situs seperti perbankan online, jaringan sosial, dan situs e-commerce.

Bagaimana ancaman ini menghasilkan uang untuk pelakunya?

Ini menghasilkan daftar situs bank terkait atau lembaga keuangan yang mencoba untuk mencuri informasi perbankan online sensitif seperti nama pengguna dan password. Ini kemudian memantau kegiatan browsing Web pengguna (HTTP dan HTTPS) menggunakan judul jendela browser atau alamat URL bar sebagai pemicu untuk serangannya.

Varian Zbot lebih baru menggunakan kode JavaScript, memasukkan ini ke dalam halaman Web bank yang sah .Varian Zbot lain menampilkan halaman login palsu kedua setelah halaman login asli untuk mendapatkan informasi tambahan. Penjahat dunia maya baik dapat mengalirkan uang langsung dari rekening korban. Mereka juga dapat mencuri uang langsung dari korban, atau menggunakannya sebagai saluran atau "bagal uang" yang membantu dana transfer dari korban ke rekening bank cybercriminal.

Ini risiko rutinitas mengekspos informasi account pengguna, yang kemudian dapat menyebabkan penggunaan yang tidak sah dari data curian.

Yang beresiko?

Zbot varian menargetkan pengguna online banking secara umum. Seperti disebutkan di bagian Bagaimana ancaman ini masuk ke sistem pengguna '?, Zbot menyebar melalui spam yang menggunakan headline terbaru atau konten email meyakinkan, atau mengeksploitasi kelemahan dalam software yang sering digunakan. Hampir setiap orang dapat menjadi mangsa skema nya. Pengguna dengan sistem Zbot terinfeksi yang masuk ke salah satu situs yang ditargetkan beresiko kehilangan informasi pribadi kepada penjahat cyber.

Apa malware lakukan dengan informasi yang mengumpulkan?

Ia mengirimkan informasi yang dikumpulkan melalui HTTP POST ke URL terpencil. Penjahat dunia maya kemudian dapat menggunakan informasi ini untuk kegiatan jahat mereka. Mereka dapat dijual di pasar bawah tanah.

Apa yang membuat ancaman ini terus-menerus?

Selain taktik rekayasa sosial dan teknik spamming yang terus berkembang, Zbot membuat deteksi sulit karena kemampuan rootkit nya. Setelah menginstal sendiri pada sistem yang terkena, Zbot menciptakan sebuah folder dengan atribut diatur ke System dan Hidden untuk mencegah pengguna menemukan dan menghapus komponen-komponennya. Selanjutnya, Zbot mampu menonaktifkan Windows Firewall dan menyuntikkan dirinya ke dalam proses untuk menjadi memori-penduduk. Hal ini juga berakhir sendirinya jika proses tertentu firewall dikenal ditemukan pada sistem. Zbot varian juga mencari di download daisy-chain yang melibatkan keluarga malware lainnya seperti Waledacdan FakeAV .

Selain itu, Zbot pencipta leveraged Windows LNK cacat dan telah menyalahgunakan fitur PDF Peluncuran di beberapa produk Adobe. Menggunakan tersebut sebagai entry point memungkinkan varian Zbot untuk masuk ke lebih sistem hampir tidak terdeteksi. Juga, Zbot juga terus dengan tren dalam sistem operasi. Baru varian memiliki dukungan penuh dan terintegrasi untuk sistem operasi Windows baru seperti Vista dan Windows 7. Versi yang lebih lama hanya memiliki dukungan untuk mengatakan sistem operasi dengan modul opsional.

Apa perbedaan antara Zeus, Zbot, dan Kneber?

Pada bulan Februari 2010, Trend Micro peneliti menemukan beberapa malware yang pertama kali dianggap sebagai bagian dari botnet baru yang dijuluki sebagai Kneber . Namun Kneber, ternyata, berkaitan dengan ZeuS botnet sebagai istilah baru diciptakan yang berkaitan dengan Zbot / Zeus kompromi tertentu. Di sisi lain, istilah 'Zbot' adalah nama deteksi Trend Micro untuk semua malware yang terlibat dalam botnet besar.

Jadi apa yang bisa saya lakukan untuk melindungi komputer saya dari ancaman yang disajikan oleh Zeus botnet?

Adalah penting bahwa pengguna latihan hati saat membuka pesan email dan ketika mengklik URL. Karena malware pelaku Zbot terus-menerus menemukan cara-cara baru untuk menyerang pengguna, pengguna disarankan untuk menggunakan praktek-praktek komputasi yang aman.

Berhati-hatilah terhadap phishing halaman yang dimaksudkan untuk menjadi situs yang sah, karena ini terutama dirancang untuk menipu pengguna tanpa disadari untuk menyerahkan informasi pribadi. Mengklik link pada email yang berasal dari pengirim yang tidak dikenal adalah salah satu cara termudah untuk menjadi mangsa serangan Zbot.

TSPY_ZBOT varian saat ini didukung oleh Trend Micro GeneriClean , fitur yang ditemukan di sebagian besar produk Trend Micro. Pengguna perlu secara manual memindai sistem mereka untuk memicu ini.

Solusi didukung oleh Trend Micro ™ Pintar Jaringan Perlindungan ™ memblokir spam yang digunakan oleh botnet ini untuk menginfeksi pengguna melalui layanan reputasi email. Hal ini dapat mendeteksi dan mencegah eksekusi file berbahaya melalui layanan reputasi berkas. Hal ini juga melindungi pengguna dari varian Zbot dengan memblokir akses ke situs berbahaya melalui layanan reputasi Web serta dari upaya telepon rumah dimana komputer yang terinfeksi mencoba untuk meng-upload data dicuri atau untuk men-download malware tambahan dari command-and-control (C & C) server .

Non-Trend Micro pengguna produk juga dapat memeriksa sistem mereka menggunakan HouseCall , perangkat gratis yang mengidentifikasi dan menghapus semua jenis virus, Trojan, worm, browser yang tidak diinginkan plug-in, dan malware lainnya dari sistem yang terkena dampak. Mereka juga dapat menggunakan Web Protection Add-On untuk secara proaktif melindungi komputer mereka dari ancaman web dan aktivitas bot terkait. RUBotted dapat digunakan untuk mengetahui apakah mesin mereka adalah bagian dari jaringan bot.

Beberapa pendeteksian heuristik kami untuk ancaman ini MAL_ZBOT , MAL_ZBOT-2 , MAL_ZBOT-3 , MAL_ZBOT-4 ,MAL_ZBOT-5 , MAL_ZBOT-6, dan MAL_ZBOT-7 .

Trend Micro juga menemukan varian Zbot yang memanfaatkan LNK Windows.

Sebuah varian Zbot seharusnya ditandatangani oleh perusahaan antivirus yang sah . Pada kenyataannya, tanda tangan telah diangkat dari aplikasi yang sah dari perusahaan tanpa sepengetahuan atau persetujuan mereka.

Bagaimana mengelabui pengguna agar mengklik link?

Pesan spam biasanya mengaku berasal dari perusahaan yang sah dan, baru-baru ini, dari instansi pemerintah. Varian Zbot telah ditemukan dalam memanfaatkan peristiwa populer seperti kematian Michael Jackson .

Apa tujuan utama dari Zeus botnet?

Hal ini terutama dirancang untuk pencurian data atau untuk mencuri informasi account dari berbagai situs seperti perbankan online, jaringan sosial, dan situs e-commerce.

Bagaimana ancaman ini menghasilkan uang untuk pelakunya?

Ini menghasilkan daftar situs bank terkait atau lembaga keuangan yang mencoba untuk mencuri informasi perbankan online sensitif seperti nama pengguna dan password. Ini kemudian memantau kegiatan browsing Web pengguna (HTTP dan HTTPS) menggunakan judul jendela browser atau alamat URL bar sebagai pemicu untuk serangannya.

Varian Zbot lebih baru menggunakan kode JavaScript, memasukkan ini ke dalam halaman Web bank yang sah .Varian Zbot lain menampilkan halaman login palsu kedua setelah halaman login asli untuk mendapatkan informasi tambahan. Penjahat dunia maya baik dapat mengalirkan uang langsung dari rekening korban. Mereka juga dapat mencuri uang langsung dari korban, atau menggunakannya sebagai saluran atau "bagal uang" yang membantu dana transfer dari korban ke rekening bank cybercriminal.

Ini risiko rutinitas mengekspos informasi account pengguna, yang kemudian dapat menyebabkan penggunaan yang tidak sah dari data curian.

Yang beresiko?

Zbot varian menargetkan pengguna online banking secara umum. Seperti disebutkan di bagian Bagaimana ancaman ini masuk ke sistem pengguna '?, Zbot menyebar melalui spam yang menggunakan headline terbaru atau konten email meyakinkan, atau mengeksploitasi kelemahan dalam software yang sering digunakan. Hampir setiap orang dapat menjadi mangsa skema nya. Pengguna dengan sistem Zbot terinfeksi yang masuk ke salah satu situs yang ditargetkan beresiko kehilangan informasi pribadi kepada penjahat cyber.

Apa malware lakukan dengan informasi yang mengumpulkan?

Ia mengirimkan informasi yang dikumpulkan melalui HTTP POST ke URL terpencil. Penjahat dunia maya kemudian dapat menggunakan informasi ini untuk kegiatan jahat mereka. Mereka dapat dijual di pasar bawah tanah.

Apa yang membuat ancaman ini terus-menerus?

Selain taktik rekayasa sosial dan teknik spamming yang terus berkembang, Zbot membuat deteksi sulit karena kemampuan rootkit nya. Setelah menginstal sendiri pada sistem yang terkena, Zbot menciptakan sebuah folder dengan atribut diatur ke System dan Hidden untuk mencegah pengguna menemukan dan menghapus komponen-komponennya. Selanjutnya, Zbot mampu menonaktifkan Windows Firewall dan menyuntikkan dirinya ke dalam proses untuk menjadi memori-penduduk. Hal ini juga berakhir sendirinya jika proses tertentu firewall dikenal ditemukan pada sistem. Zbot varian juga mencari di download daisy-chain yang melibatkan keluarga malware lainnya seperti Waledacdan FakeAV .

Selain itu, Zbot pencipta leveraged Windows LNK cacat dan telah menyalahgunakan fitur PDF Peluncuran di beberapa produk Adobe. Menggunakan tersebut sebagai entry point memungkinkan varian Zbot untuk masuk ke lebih sistem hampir tidak terdeteksi. Juga, Zbot juga terus dengan tren dalam sistem operasi. Baru varian memiliki dukungan penuh dan terintegrasi untuk sistem operasi Windows baru seperti Vista dan Windows 7. Versi yang lebih lama hanya memiliki dukungan untuk mengatakan sistem operasi dengan modul opsional.

Apa perbedaan antara Zeus, Zbot, dan Kneber?

Pada bulan Februari 2010, Trend Micro peneliti menemukan beberapa malware yang pertama kali dianggap sebagai bagian dari botnet baru yang dijuluki sebagai Kneber . Namun Kneber, ternyata, berkaitan dengan ZeuS botnet sebagai istilah baru diciptakan yang berkaitan dengan Zbot / Zeus kompromi tertentu. Di sisi lain, istilah 'Zbot' adalah nama deteksi Trend Micro untuk semua malware yang terlibat dalam botnet besar.

Jadi apa yang bisa saya lakukan untuk melindungi komputer saya dari ancaman yang disajikan oleh Zeus botnet?

Adalah penting bahwa pengguna latihan hati saat membuka pesan email dan ketika mengklik URL. Karena malware pelaku Zbot terus-menerus menemukan cara-cara baru untuk menyerang pengguna, pengguna disarankan untuk menggunakan praktek-praktek komputasi yang aman.

Berhati-hatilah terhadap phishing halaman yang dimaksudkan untuk menjadi situs yang sah, karena ini terutama dirancang untuk menipu pengguna tanpa disadari untuk menyerahkan informasi pribadi. Mengklik link pada email yang berasal dari pengirim yang tidak dikenal adalah salah satu cara termudah untuk menjadi mangsa serangan Zbot.

TSPY_ZBOT varian saat ini didukung oleh Trend Micro GeneriClean , fitur yang ditemukan di sebagian besar produk Trend Micro. Pengguna perlu secara manual memindai sistem mereka untuk memicu ini.

Solusi didukung oleh Trend Micro ™ Pintar Jaringan Perlindungan ™ memblokir spam yang digunakan oleh botnet ini untuk menginfeksi pengguna melalui layanan reputasi email. Hal ini dapat mendeteksi dan mencegah eksekusi file berbahaya melalui layanan reputasi berkas. Hal ini juga melindungi pengguna dari varian Zbot dengan memblokir akses ke situs berbahaya melalui layanan reputasi Web serta dari upaya telepon rumah dimana komputer yang terinfeksi mencoba untuk meng-upload data dicuri atau untuk men-download malware tambahan dari command-and-control (C & C) server .

Non-Trend Micro pengguna produk juga dapat memeriksa sistem mereka menggunakan HouseCall , perangkat gratis yang mengidentifikasi dan menghapus semua jenis virus, Trojan, worm, browser yang tidak diinginkan plug-in, dan malware lainnya dari sistem yang terkena dampak. Mereka juga dapat menggunakan Web Protection Add-On untuk secara proaktif melindungi komputer mereka dari ancaman web dan aktivitas bot terkait. RUBotted dapat digunakan untuk mengetahui apakah mesin mereka adalah bagian dari jaringan bot.

Beberapa pendeteksian heuristik kami untuk ancaman ini MAL_ZBOT , MAL_ZBOT-2 , MAL_ZBOT-3 , MAL_ZBOT-4 ,MAL_ZBOT-5 , MAL_ZBOT-6, dan MAL_ZBOT-7 .

RSS Feed

RSS Feed